在這次專案中,我們協助企業客戶從根源解決 網站 垃圾信 問題。

透過調整主機安全設定、優化聯絡表單驗證機制與建立多層防護架構,成功將每日 300 封垃圾信降至 0 封。

這是一場從主機層級到程式層級同步強化的網站安全升級,讓真正的客戶詢問不再被淹沒。

文章目錄:

三、垃圾信攻擊實錄:從每日 300 封開始的網站垃圾信攻防戰

一、網站安全忽略的風險:聯絡表單為何成為垃圾信重災區?

如何透過多重防禦機制與語系偵測,擊退頑固的俄羅斯機器人攻擊?

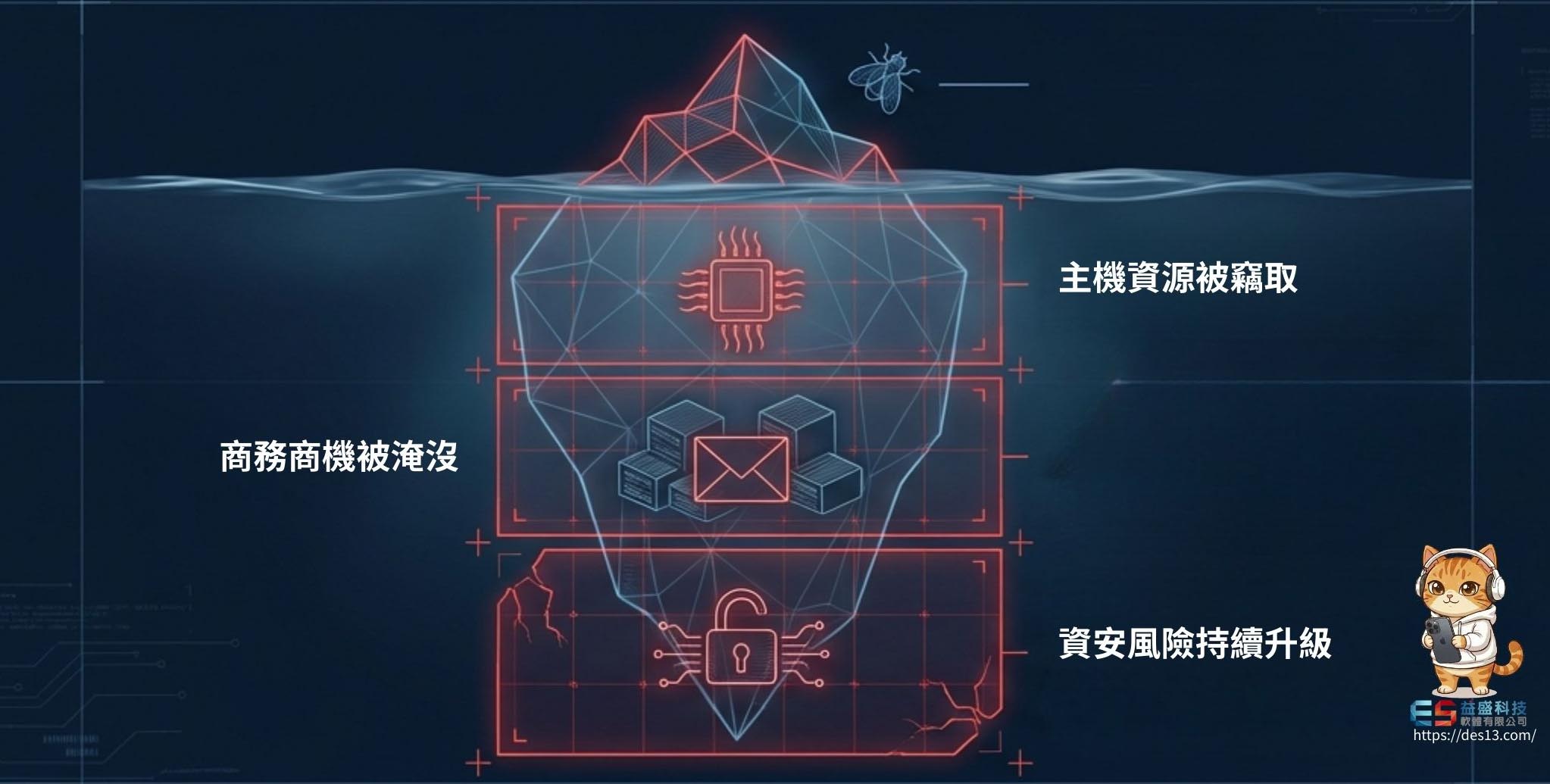

如果您的企業 網站 每天都收到大量 垃圾信,問題很可能不僅是驗證碼失效,同時也代表整體主機與網站防護機制有漏洞與風險。

許多企業誤以為安裝 CAPTCHA 就能阻擋機器人攻擊,但實際上,自動化垃圾信腳本早已能繞過基礎驗證機制。

本次我們協助的客戶網站,在最高峰時每日收到超過 300 封垃圾信,來源集中於國外 IP,並大量出現「Zoomberep」與 Cyrillic(俄文字元)內容。

這類網站垃圾信攻擊具有幾個典型特徵:

-

固定來源地區(俄羅斯 IP 為主)

-

關鍵字變異填寫

-

多欄位隨機填充

-

自動化腳本反覆嘗試突破驗證碼

問題不只是信件數量暴增,更在於:

-

主機資源被無效請求消耗

-

行政人員無法有效辨識真實客戶

-

商務詢問可能被淹沒

-

網站安全風險持續升高

更重要的是,這種垃圾信攻擊通常不會自行停止,只要漏洞存在,攻擊就會持續進化。

本專案中,我們並未採取單一修補策略,而是從主機設定與網站程式雙層同步強化,包括:

-

前端即時行為監控(Javascript)

-

Honeypot 蜜罐辨識機制

-

IP 流量控管與地區封鎖

-

伺服器端 PHP 全欄位深度過濾

-

Cyrillic 語系特徵辨識與攔截

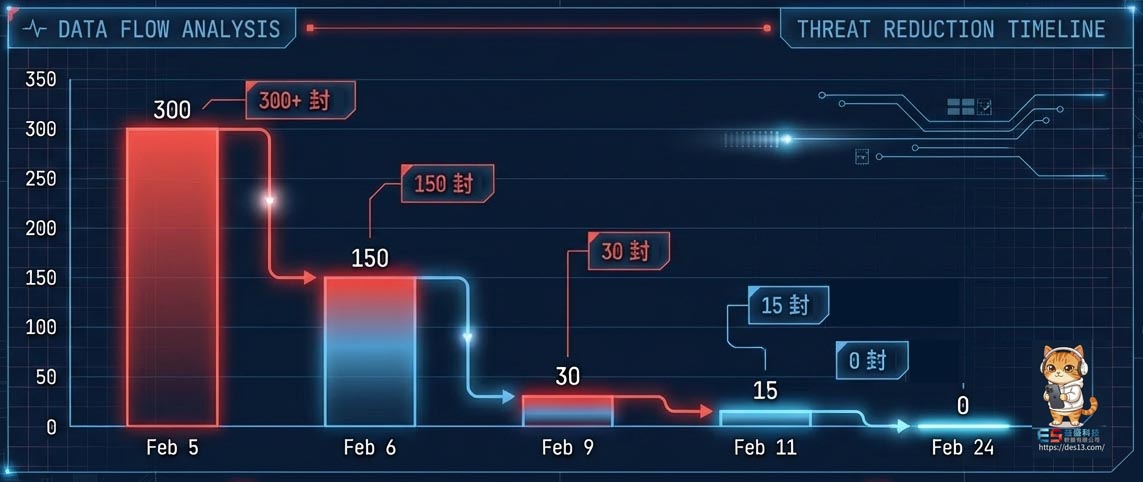

透過完整的三層式網站防火牆架構,在三週內成功將每日 300 封垃圾信逐步降至 0 封。

除了關鍵字封鎖外,更需要一套涵蓋主機層級與網站程式層級的整體防禦升級方案。

我們會公開完整的聯絡表單垃圾信防護技術流程與實戰紀錄。

如果您的網站也正遭受垃圾信困擾,本文將提供具體且可落地的解決方案。

二、為什麼 CAPTCHA 已經不夠?

在過去,為網站安裝 CAPTCHA 驗證碼幾乎等同於完成基礎防護。

只要能區分「人」與「機器」,大多數垃圾信問題就能被阻擋。

但是隨著自動化工具與機器人腳本的進化,單純依賴 CAPTCHA 已經無法有效解決網站垃圾信與表單安全漏洞。

即使安裝了圖形驗證碼,聯絡表單仍然持續收到大量來自國外 IP 的垃圾填表資料。

這代表問題不僅是單點防護不足,同時也顯示整體攻擊技術正在持續升級。

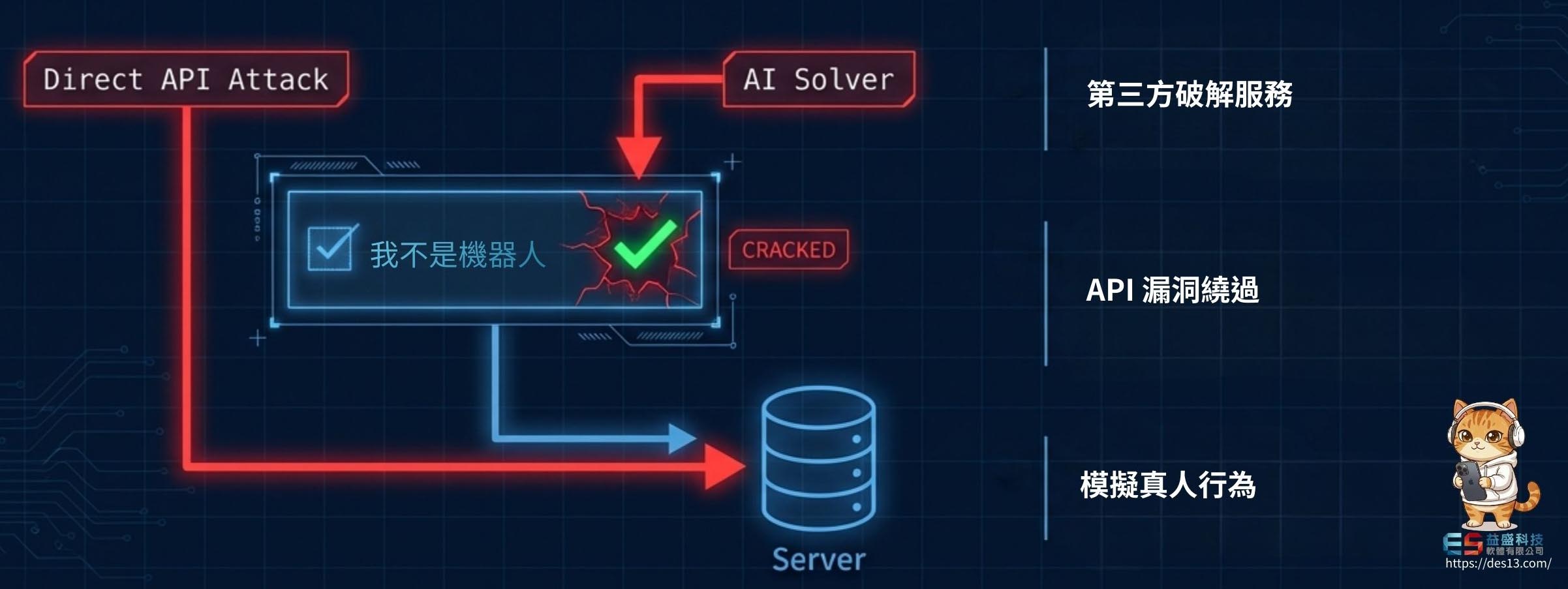

1. 高階機器人如何繞過圖形驗證碼?

目前的自動化攻擊工具已能透過多種方式破解 CAPTCHA 機制,包括:

-

利用第三方破解服務即時辨識驗證圖片

-

模擬真人滑鼠軌跡與點擊行為

-

透過 API 漏洞繞過驗證流程

-

直接鎖定未正確驗證的表單提交接口

這也是為什麼許多網站客戶會覺得「CAPTCHA 無效」,是攻擊手法已經能夠繞過基礎設計。

2. 機器人腳本與自動化填寫工具的演進

過去的垃圾信機器人大多屬於低階群發程式,攻擊模式單一、來源固定,

很容易透過黑名單或簡單驗證阻擋。

但現在的攻擊腳本具備以下特性:

-

可隨機變換欄位填寫內容

-

自動切換來源 IP

-

變異關鍵字以繞過黑名單

-

大規模分散式提交

這些工具的存在,使「機器人破解驗證碼」成為常態,而非例外。

當攻擊演算法持續進化,單純的圖形驗證便不足以形成長期防禦。

3.「只裝驗證碼」的錯誤安全迷思

很多網站管理者誤以為只要安裝 CAPTCHA,就能從此高枕無憂。

實際上,驗證碼只是防禦鏈條中的其中一環。

當網站僅依賴單一機制時:

-

表單安全漏洞仍可能被繞過

-

主機資源仍可能遭到大量請求消耗

-

行政人員仍需耗費時間篩選垃圾資料

-

真實客戶訊息依然有被淹沒的風險

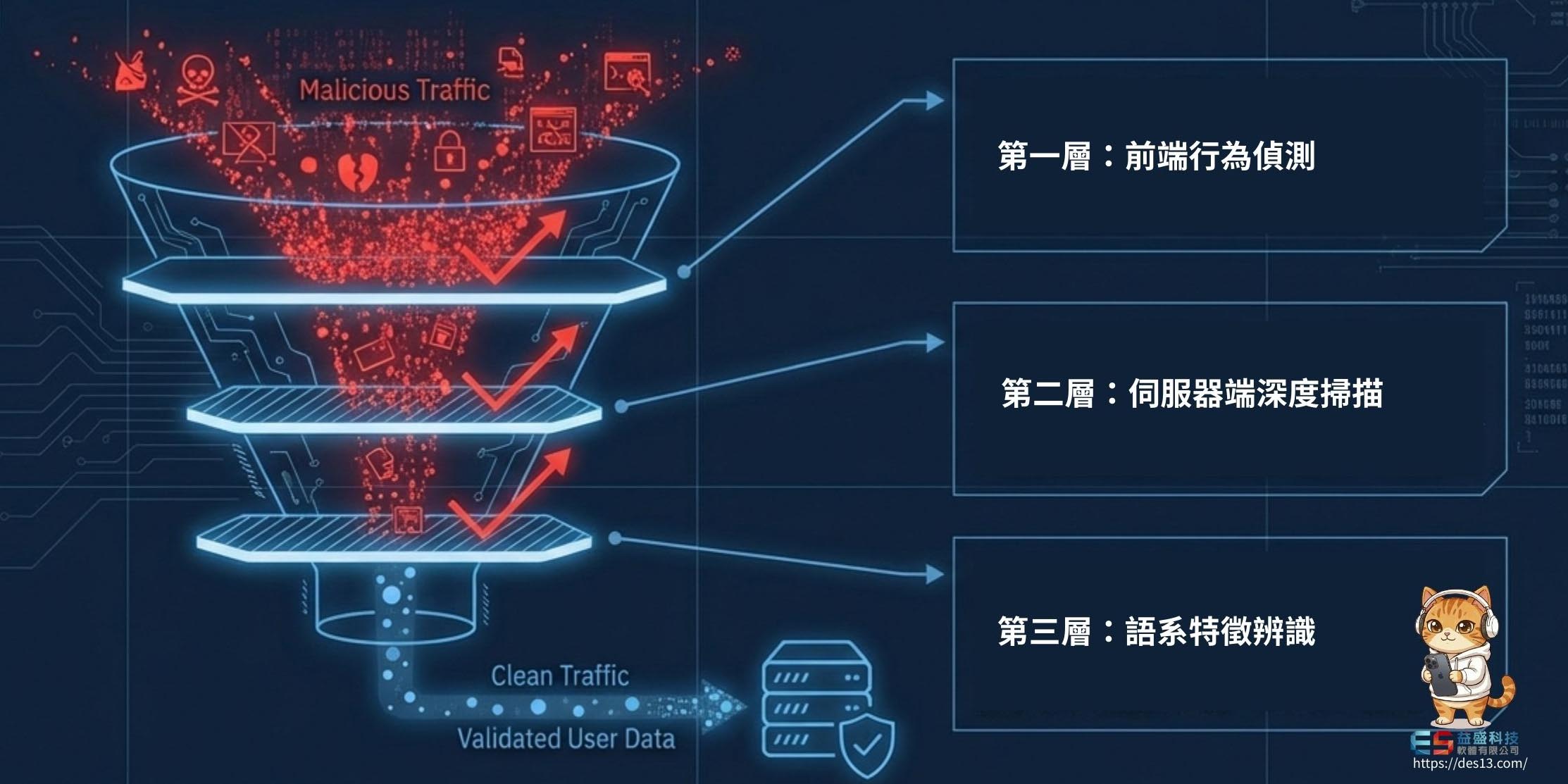

網站安全應該建立在多層防護架構之上,包括前端行為監測、伺服器端深度掃描與語系特徵辨識。

只有透過系統化設計,才能真正降低網站垃圾信風險。

參考文章:How Effective is CAPTCHA? Why it’s Not Enough for Bot Protection

為什麼傳統 CAPTCHA 已無法阻擋現代攻擊?

CAPTCHA 擋不住,垃圾信只會越來越兇

如果您的聯絡表單已經出現境外垃圾信、驗證碼被繞過、主機負載變高, 代表表單安全需要升級。現在就做一次檢測,把「被淹沒的商機」救回來。

- 快速檢查:表單端點、主機風險、攻擊特徵(Zoomberep / Cyrillic)

- 低誤判:不影響正常中文/英文客戶填表體驗

- 可落地:前端監控+後端全欄位掃描+語系特徵封鎖

三、垃圾信攻擊實錄:從每日 300 封開始的網站垃圾信攻防戰

當網站聯絡表單在短時間內大量湧入垃圾信,這已不僅是信箱干擾問題,同時也是一場明確的機器人填表攻擊。

若未即時處理,網站垃圾信可能持續放大,影響表單安全性,甚至拖累主機效能。

在本次案例中,客戶網站於高峰時期每日收到超過 300 封聯絡表單垃圾信。

我們並未立即全面封鎖,而是先進行網站垃圾信來源與攻擊模式分析,

從主機紀錄、表單資料與請求封包行為,拆解這場機器人填表攻擊的邏輯。

唯有理解攻擊行為,才能真正提升表單安全,而不是讓網站防護持續落後。

3.1 攻擊特徵分析:辨識俄羅斯垃圾信的關鍵指標

透過後台日誌與主機流量紀錄,我們確認這波網站垃圾信屬於高度集中、具規模性的攻擊行為。

其核心特徵如下:

① 俄羅斯來源 IP(Russian-Origin Traffic)

超過 90% 的異常請求來自特定區域。

這種俄羅斯垃圾信具有地域性集中特徵,即使部分 IP 透過 VPN 轉換,

整體流量仍呈現高度聚集狀態,顯示攻擊並非零散個體行為。

② Cyrillic 俄文字元(斯拉夫語系內容)

網站垃圾信內容大量出現 Cyrillic 字元,如「Ура」「Супер」「Отличные」等。

對台灣本地企業網站而言,這類語系內容屬於極低機率事件,

因此可作為辨識俄羅斯垃圾信的重要依據。

③ Zoomberep 重複填寫特徵

Zoomberep 為本次機器人填表攻擊的固定識別字串。

攻擊程式反覆使用此名稱測試網站對關鍵字的防禦規則,

屬於自動化腳本常見的試探型行為。

當「俄羅斯來源 + Cyrillic 字元 + 固定關鍵字重複」三項特徵同時出現,

便可高度確認網站垃圾信屬於機器人填表攻擊,而非單一誤填。

3.2 機器人填表攻擊模式拆解:為何傳統防火牆難以因應?

這波網站垃圾信並非低階群發,而屬於具備動態調整能力的機器人填表攻擊,

其策略包括:

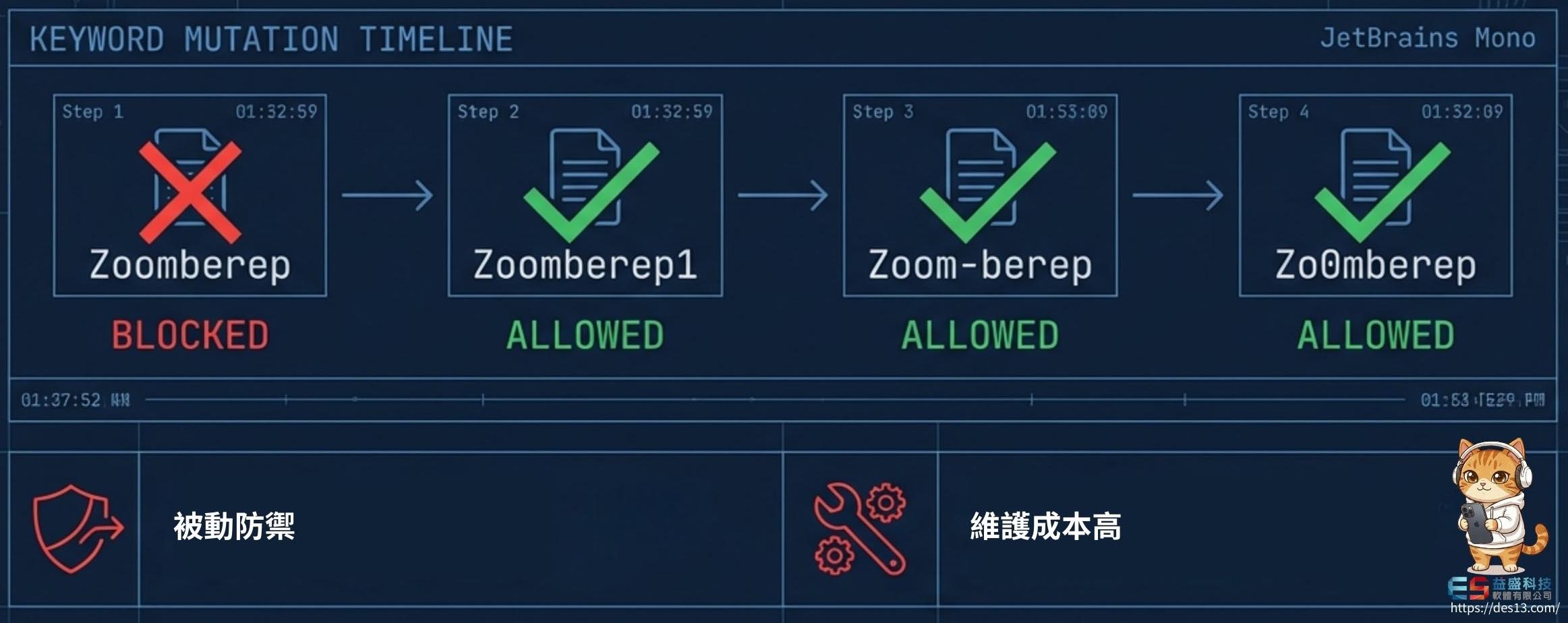

① 關鍵字變異(Keyword Polymorphism)

當特定單字遭到封鎖,攻擊腳本會迅速產生變異字串,

以測試表單安全機制的更新速度。

單純以關鍵字為核心的防護,難以長期有效。

② 欄位隨機填寫

攻擊內容會隨機散佈於不同表單欄位,

包括姓名、公司名稱、地址與需求說明。

這種填寫策略專門針對只檢查單一欄位的網站防護設計。

③ 自動重試邏輯(Auto Retry)

當網站防火牆回傳 403 或提交失敗,

機器人會自動等待數秒並更換請求特徵再次提交。

這也是網站垃圾信在短時間內快速倍增的原因。

由於此類機器人填表攻擊具備自動調整與偵測能力,

傳統單層 CAPTCHA 或單一防火牆規則難以全面提升表單安全。

若主機層級未同步加強防護,垃圾信將持續消耗網站資源。

每日 300 封垃圾信,只是開始

- 分析攻擊來源與語系特徵(Russian IP / Cyrillic)

- 檢查是否存在表單接口暴露風險

- 部署三層式防禦:前端行為偵測+伺服器端掃描+語系封鎖

- 降低誤判,同時保護轉換率

四、階段性防禦升級全紀錄(2/5 - 2/25)

面對持續進化的機器人填表攻擊,我們採取漸進式強化策略,非一次性修補。

網站垃圾信防護必須從基礎驗證到主機層級同步加壓,透過多層次架構逐步壓縮攻擊空間。

以下為三週內完成的網站垃圾信防護升級路徑。

4.1 第一階段:基礎門檻建立(CAPTCHA + 格式驗證)

📅 日期:2/5 - 2/6

首先,在聯絡表單加裝 CAPTCHA 驗證碼,建立最基本的人機辨識門檻。

可以有效過濾低階群發腳本,減少初期垃圾信流量。

同時強化欄位格式驗證規則,包括:

- Email 必須符合 RFC 格式

- 電話欄位需符合數字邏輯

- 必填欄位不得為隨機亂碼

這一步提升了表單安全基準,讓最低階的網站垃圾信無法成功提交。

4.2 第二階段:Honeypot 蜜罐機制 + IP 流量控管

📅 日期:2/9

針對能繞過 CAPTCHA 的機器人填表攻擊,我們部署了 Honeypot 蜜罐機制。

在 HTML 中新增對人類使用者不可見、但機器人會自動填寫的隱藏欄位。

只要該欄位被填入資料,即判定為機器人攻擊並直接中止處理流程。

- 封鎖高風險地區來源 IP

- 限制異常重複請求

- 強化主機層級流量過濾

此階段有效降低機器人填表攻擊的提交成功率。

4.3 第三階段:前端 Javascript 即時監控

📅 日期:2/11 - 2/12

攻擊腳本開始模擬真人行為,試圖避開後端攔截。

為提升表單安全等級,我們導入前端即時監控機制:

- 即時偵測 Zoomberep 等攻擊特徵字串

- 監控 Cyrillic 語系輸入

- 異常內容自動清空並阻止送出

此階段的效果十分顯著,

網站垃圾信數量從每日約 300 封快速下降至約 15 封,攻擊壓力明顯降低。

4.4 第四階段:PHP 全欄位深度掃描(伺服器端強化)

📅 日期:2/23

為防止機器人將垃圾內容轉移至不同欄位,我們升級伺服器端防火牆邏輯。

系統改為對整個 $_POST 資料進行全欄位掃描,不再僅檢查單一輸入欄位。

- 黑名單關鍵字

- 異常字元模式

- 語系特徵判斷

一旦觸發規則,伺服器直接中止請求並回傳錯誤碼,阻止垃圾信進入郵件寄送流程。

此步驟同時減輕主機負擔,提高整體網站穩定性。

4.5 第五階段:Cyrillic 語系特徵封鎖

📅 日期:2/23

由於俄羅斯垃圾信會持續更換關鍵字,我們改為從語系層級進行辨識。

透過正則表達式偵測 Cyrillic 字元範圍(\x{0400}-\x{04FF})。

只要提交資料包含斯拉夫字母,即視為高風險垃圾信並直接攔截。

此方法有效解決關鍵字變異問題,降低機器人填表攻擊成功機率。

4.6 成效結果:

2/24 起,網站聯絡表單垃圾信成功歸零(0 封)。

防護升級後,網站垃圾信量從每日 300 封降至 0 封,下表為實際數據紀錄。

| 階段 | 日期 | 防護措施 | 每日垃圾信數量 | 改善幅度 |

|---|---|---|---|---|

| 初始狀態 | 2/5 前 | 尚未加強防護 | 300+ 封 | — |

| 第一階段 | 2/5 - 2/6 | CAPTCHA + 欄位格式驗證 | 約 150 封 | ↓ 50% |

| 第二階段 | 2/9 | Honeypot + IP 封鎖 | 約 30 封 | ↓ 80% |

| 第三階段 | 2/11 - 2/12 | 前端即時監控 | 約 15 封 | ↓ 95% |

| 最終完成 | 2/24 起 | PHP 全欄位掃描 + 語系偵測 | 0 封 | 100% |

三週內把垃圾信壓到 0 封,關鍵在「分階段加壓」

- 快速盤點:目前 CAPTCHA / 表單驗證是否被繞過

- 補上蜜罐+IP 流量控管,降低機器人提交成功率

- 加入前端即時監控,減少無效請求進入主機

- 伺服器端 PHP 全欄位掃描,阻斷繞過前端的直接封包攻擊

- Cyrillic 語系特徵封鎖,解決關鍵字變異型垃圾信

五、為什麼語系偵測比關鍵字黑名單更有效?

在網站垃圾信防護實務中,許多管理者第一時間會建立「關鍵字黑名單」,

例如封鎖 Zoomberep 或特定俄文單字。

然而,單純依賴關鍵字比對,防禦效果短暫且被動。

當機器人填表攻擊具備動態調整能力時,防禦策略必須升級至語言結構層級。

5.1 關鍵字比對的致命弱點

關鍵字封鎖看似直觀,但存在幾個結構性問題:

① 容易被變異字串繞過

例如 Zoomberep 可變更為 Zoomberep1、Zoom-berep、Zo0mberep 等形式,

只需一個字母差異,即可避開黑名單規則。

② 維護成本高

每當出現新關鍵字,就必須手動更新規則。

這種方式屬於被動式追逐攻擊模式。

③ 無法處理語意變化

機器人可隨機生成不同字串,若沒有固定特徵,單一黑名單機制難以長期穩定運作。

這也是為何許多網站即使不斷更新黑名單,垃圾信仍反覆出現。

5.2 語言字元級別封鎖原理

相較於封鎖「單字」,語系偵測是封鎖「字元集合」。

以本次俄羅斯垃圾信為例,所有攻擊內容皆包含 Cyrillic(斯拉夫字母)字符。

這類字元在 Unicode 編碼中具有明確範圍:

\x{0400} - \x{04FF}透過正則表達式比對字元範圍,而非單一單字,即可達成以下效果:

- 不需關心對方使用哪個俄文單字

- 不需逐一新增黑名單

- 直接針對語言結構進行判斷

這屬於語言層級的機器人填表攻擊阻斷機制,也是提升表單安全性的關鍵步驟。

5.3 如何阻止變異型垃圾訊息?

變異型垃圾信的核心策略,在於快速生成不同字串來逃避偵測。

語系特徵封鎖可有效解決這個問題,因為:

- 無論關鍵字如何改變

- 無論攻擊腳本如何混淆拼法

- 只要包含 Cyrillic 字元

系統即視為高風險提交並進行攔截。

這種防護方式,從「追關鍵字」轉變為「判斷語言結構」,攻擊者的變異空間將大幅縮小。

5.4「物理層級封鎖」的概念解析

所謂物理層級封鎖,並非實體硬體操作,是指:

在資料尚未進入應用層邏輯之前,於伺服器層級直接中止請求。

流程為:

- 表單送出

- 伺服器接收 $_POST

- 進行字元集判斷

- 若符合俄文語系範圍

- 立即回傳錯誤碼並終止流程

此時:

- 郵件不會寄出

- 資料不會寫入資料庫

- 主機資源消耗降至最低

這類封鎖方式比單純前端驗證更具穩定性,也更符合網站垃圾信防護的長期策略。

黑名單追不到機器人,語系層級才是長期解法

- 檢查是否僅依賴黑名單機制

- 評估 Unicode 字元範圍過濾能力

- 部署伺服器層級全欄位掃描邏輯

- 在不中斷正常客戶體驗的前提下升級防護

六、三層式網站數位防火牆架構解析

在本次網站垃圾信防護實戰中,我們除了單點修補,也重新設計整體防禦架構,建立一套三層式網站數位防火牆。

該架構結合使用者行為偵測、伺服器端深度檢測與語系特徵分析,針對機器人填表攻擊進行分層阻斷。

這種多層式防護策略的目的,不僅是降低垃圾信數量,更是提升整體表單安全與主機穩定性。

第一層:使用者行為分析(前端即時監測)

核心目標:在資料送出前完成阻斷

我們在瀏覽器端部署 JavaScript 即時監測機制,建立第一道防線。

此層的重點在於減少無效請求進入伺服器,降低主機資源消耗。

主要機制包含:

- 即時字串監控

當輸入欄位偵測到已知攻擊特徵(如 Zoomberep)或 Cyrillic 字元時,立即阻止送出流程。 - 動態清空機制

若判斷為異常輸入,自動清空欄位並中止提交。 - 客戶端攔截

在資料尚未進入 Server-side 前完成過濾,降低頻寬與運算負擔。

此層屬於流量前移防護,可有效減輕主機壓力,提高網站整體穩定度。

第二層:伺服器端深度掃描(全欄位檢測)

核心目標:阻擋繞過網頁介面的直接攻擊

進階機器人填表攻擊常會略過前端檢查,直接對表單 API 或提交端點發送請求。

因此,我們在 PHP 伺服器端建立完整的資料檢測流程。

關鍵機制包括:

- 全欄位循環掃描

不再僅檢查單一欄位,而是針對整個 $_POST 資料結構逐筆比對。 - 統一風險判斷邏輯

將黑名單字串、語系特徵與異常格式納入同一判定流程。 - 即時中止流程

若偵測到高風險特徵,立即回傳 403 Forbidden,中止表單處理與 SMTP 發信程序。

此層確保即使機器人成功繞過前端監測,仍無法突破伺服器層級防線。

第三層:語系特徵辨識防禦(Cyrillic Blocking)

核心目標:解決變異型網站垃圾信問題

針對俄羅斯垃圾信攻擊,我們改為從語言底層字元集進行判斷。

技術原理:

- 使用正規表示式偵測 Cyrillic 字元範圍(\x{0400}-\x{04FF})

- 只要提交資料包含斯拉夫語系字元,即標記為高風險請求

- 由伺服器端直接阻斷處理流程

這種語系層級防護能有效應對關鍵字變異與語法混淆問題,大幅提升網站垃圾信防護穩定度。

在本案例中,正是第三層語系特徵辨識,使每日垃圾信從約 15 封進一步降至 0 封。

專業防護原則:高強度防禦 × 低誤判風險

優秀的表單安全架構,不應以犧牲使用者體驗為代價。

在導入三層式網站防火牆後,我們同步進行:

- 本地正常諮詢模擬測試

- 境外合法使用者測試

- 主機錯誤碼與日誌追蹤

- 提交成功率監控

確保防護強度提高的同時,正常客戶不受影響。

最終成果證明,分層防禦策略可同時達成:

- 網站垃圾信歸零

- 表單安全提升

- 主機負載下降

- 使用者體驗穩定

參考文章:Form Spam Protection Without CAPTCHA

📌 現代機器人攻擊會繞過前端驗證與 CAPTCHA,因此需要結合行為分析來辨別合法使用者。

根據 PortSwigger 的 bot 管理指南,前端行為模式分析是現代 Bot 防禦的一項關鍵策略。

(來源:Bot Management – Client Behaviour Analysis)

📌 官方 Unicode 字元標準指出 Cyrillic 字元區段為 \x{0400}–\x{04FF},可用於語系層級的字元比對過濾機制。

(來源:Unicode Chart – Cyrillic Block)

七、垃圾信歸零背後的關鍵成功因素

在實務上,多數網站管理者面對網站垃圾信時,往往採取「新增黑名單 → 等待繞過 → 再新增規則」的循環模式。

這種見招拆招的方式,難以從根本提升聯絡表單防護與整體網站安全。

本次專案能將每日 300 封網站垃圾信成功降至 0 封,關鍵在於以下三項核心策略。

7.1. 從關鍵字封鎖,升級為攻擊邏輯封鎖

傳統垃圾信防護多以單一關鍵字為核心,例如封鎖 Zoomberep 或特定俄文字串。

機器人填表攻擊具備動態變異能力,單純字串封鎖難以長期穩定。

我們改採「特徵辨識」思維:

- 分析機器人提交資料的語言結構

- 辨識高風險字元集

- 從 Unicode 編碼層級進行判斷

透過 Cyrillic Blocking(斯拉夫字母辨識),將防禦從單字層級提升至語系層級。

當防護邏輯鎖定底層字元結構時,單字變形與拼法混淆將不再構成威脅。

這種策略讓網站垃圾信防護從被動追逐轉為主動阻斷。

7.2. 持續監控與動態規則優化

網站安全並非一次性設定,而是持續觀察與調整的過程。

在 2/5 至 2/25 期間,我們透過主機日誌與表單紀錄,進行滾動式優化:

- 每日分析殘留垃圾信內容

- 比對攻擊來源與特徵

- 觀察機器人是否更換欄位填寫策略

- 追蹤 403 回應比例與提交變化

這種資料導向的調整模式,使聯絡表單防護能隨著攻擊行為演進,而非停留在固定規則。

最終在語系層級封鎖機制導入後,網站垃圾信穩定歸零。

7.3. 控制誤判風險,維持表單安全與轉換率平衡

在提升網站防護強度的同時,另一項關鍵任務是避免誤判(False Positive),確保正常客戶諮詢不受影響。

我們進行了多輪驗證:

- 模擬正常中文與英文填寫流程

- 測試境外合法使用者提交

- 分析主機錯誤碼與阻斷比例

- 觀察實際成功送達率

俄文語系封鎖僅應用於聯絡表單提交流程,不影響網站瀏覽與其他功能模組。

這種精準分流策略,使網站在達成高強度垃圾信防護的同時,仍維持良好的使用者體驗與轉換效率。

7.4 最終成果

經過三週分階段升級:

- 每日網站垃圾信從 300+ 封降至 0 封

- 主機負載明顯下降

- 聯絡表單成功送達率提升

- 行政處理效率恢復正常

聯絡表單重新回到其本質——接收真正的客戶需求。

如果您的網站近期出現:

- 大量境外垃圾信

- Zoomberep 或俄文字元填表

- CAPTCHA 形同虛設

- 表單提交量異常增加

根據 OWASP 指出,單純以黑名單與靜態規則阻擋機器人,

在面對變異型攻擊時通常難以長期有效。 (來源: OWASP – Blocking Bots in Web Applications)

黑名單追不到攻擊者,架構升級才是真正解法

- 從關鍵字封鎖升級為攻擊邏輯判斷

- 部署語系層級辨識(Cyrillic Blocking)

- 建立伺服器端全欄位深度掃描機制

- 控制誤判率,同時保護轉換率

- 降低主機負載,提升整體穩定性

八、常見問題 FAQ(網站垃圾信防護專區)

Q1:為什麼封鎖俄羅斯 IP 還是沒用?

A:現代的垃圾信機器人常使用代理伺服器(Proxy)或虛擬私人網路(VPN)來跳轉 IP。

即使您封鎖了整個俄羅斯 IP 段,機器人仍能透過美國、日本或台灣本地的 IP 進行攻擊。

因此,單純靠 IP 封鎖仍不足,必須結合「語系特徵辨識」與「行為監控」才能從根本阻斷。

Q2:語系封鎖會誤判嗎?

A:我們的防護機制是針對「特定字元集(如俄文 Cyrillic)」進行精準辨識。

除非您的客戶群確實會使用俄文填寫表單,否則對於繁體中文、簡體中文、英文的正常諮詢,

這套系統完全不會造成誤判。

Q3:網站使用 Joomla / WordPress 可以做嗎?

A:可以。

無論您是使用 Joomla 的 RSForm、或是 WordPress 的 Contact Form 7、Elementor Form,

這套三層式防禦邏輯都能透過後端腳本(PHP)或外掛程式進行客製化部署, 並不侷限於單一網站系統。

Q4:這套防護是否會影響正常使用者體驗?

A:不會。

所有的監控與攔截過程都在背景執行,速度極快。

正常的訪客在填表時完全感覺不到防線的存在,

只有當系統偵測到黑名單關鍵字或非正規字元時才會觸發攔截。

Q5:網站被攻擊會影響 SEO 排名嗎?

A:會。

如果網站持續發送或接收大量垃圾郵件,

伺服器可能被列入黑名單,導致網站信譽下降。

此外,頻繁的機器人請求會消耗伺服器資源,降低網頁載入速度,

進而對 Google 的搜尋排名產生負面影響。

根據 OWASP 官方說明,僅依賴 IP 封鎖無法有效阻止現代機器人攻擊,

因為多數 Bot 會透過 VPN 或代理伺服器切換來源。

(來源: OWASP – Blocking Bots in Web Applications)

九. 網站安全是一場持續的技術對抗

網站垃圾信問題,不只是信箱被騷擾。

當聯絡表單長期遭受機器人填表攻擊,影響的是行政效率、品牌專業形象,以及真正的潛在轉換機會。

安全,等於品牌信任

當客戶透過網站表單與您聯繫,他們期待的是穩定、可靠的溝通管道, 而不是一個被垃圾資料淹沒、訊息可能被忽略的系統。

減少垃圾信,等於節省時間成本

每天多出數十甚至數百封垃圾信,累積的篩選時間與誤判風險, 都是隱形營運成本。

透過完善的網站垃圾信防護機制,可有效降低主機負載、提升處理效率, 讓團隊專注於真正的客戶需求。

聯絡我們頁面,本質上是轉換資產

它承載的是客戶需求與商機,不應成為垃圾信聚集的漏洞入口。

網站安全不必等到問題爆發才重視, 而應成為企業數位營運的基礎建設。

透過多層式聯絡表單防護與語系特徵辨識機制, 在不中斷正常使用者體驗的前提下, 建立長期穩定、可持續進化的防禦架構。

網站安全,是品牌信任的基礎建設

當聯絡表單被垃圾信淹沒,損失的不只是時間, 還包括品牌專業形象與真正的商機。 多層式表單防護與語系特徵辨識機制, 能在不影響正常使用者體驗的前提下, 建立長期穩定、可持續升級的網站安全架構。

- 診斷聯絡表單是否成為機器人攻擊目標

- 檢查 CAPTCHA 是否已被繞過

- 評估主機層級防護與流量異常狀態

- 建立從前端到伺服器的完整防禦鏈

網頁設計 問與答:

SEO 及 廣告投放 問與答 https://des13.com/faq/seo.html

網站建置 報價相關 https://des13.com/faq/quote.html

網站建置 技術相關 https://des13.com/faq/webtech.html

購物網站 網路開店 https://des13.com/faq/e-commerce.html

B2B形象官網建置 https://des13.com/faq/b2b.html

網站升級維護 https://des13.com/faq/upgrade.html

推薦閱讀:omo跨境品牌電子商務購物網站 全後台模組化形象官網

簡易電子書下載:一頁式網頁設計電子書

如果您喜歡我們的文章,歡迎分享!也歡迎查看我們的其他文章。如果有任何疑問也歡迎加line和我們聯絡

全後台模組化形象官網,符合各式商業模式與需求,請參考:https://des13.com/service/rwd.html

Written by Ring

作者:益盛科技 專案經理

通過Google Ads-Measurement Assessment

15年 網站專案管理及人員管理實務經驗。

具網站美編企劃繪製能力

具多媒體網頁設計與 RWD設計之實務經驗